- Ciber Conciencia Digital

- Posts

- UnsolicitedBooker, RoguePilot y FileZen: Ciberespionaje en Asia Central, Robo de Repositorios en GitHub y Alerta de CISA por Explotación Activa (1)

UnsolicitedBooker, RoguePilot y FileZen: Ciberespionaje en Asia Central, Robo de Repositorios en GitHub y Alerta de CISA por Explotación Activa (1)

Nueva alerta CISA urgente que todos los gobiernos deberian considerar

🔒

Ciber Conciencia Digital

Tu resumen diario de ciberseguridad

📅 26 de febrero de 2026

📰 Noticias Destacadas

1

El grupo de ciberespionaje "UnsolicitedBooker" pone en la mira a las telecomunicaciones de Asia Central

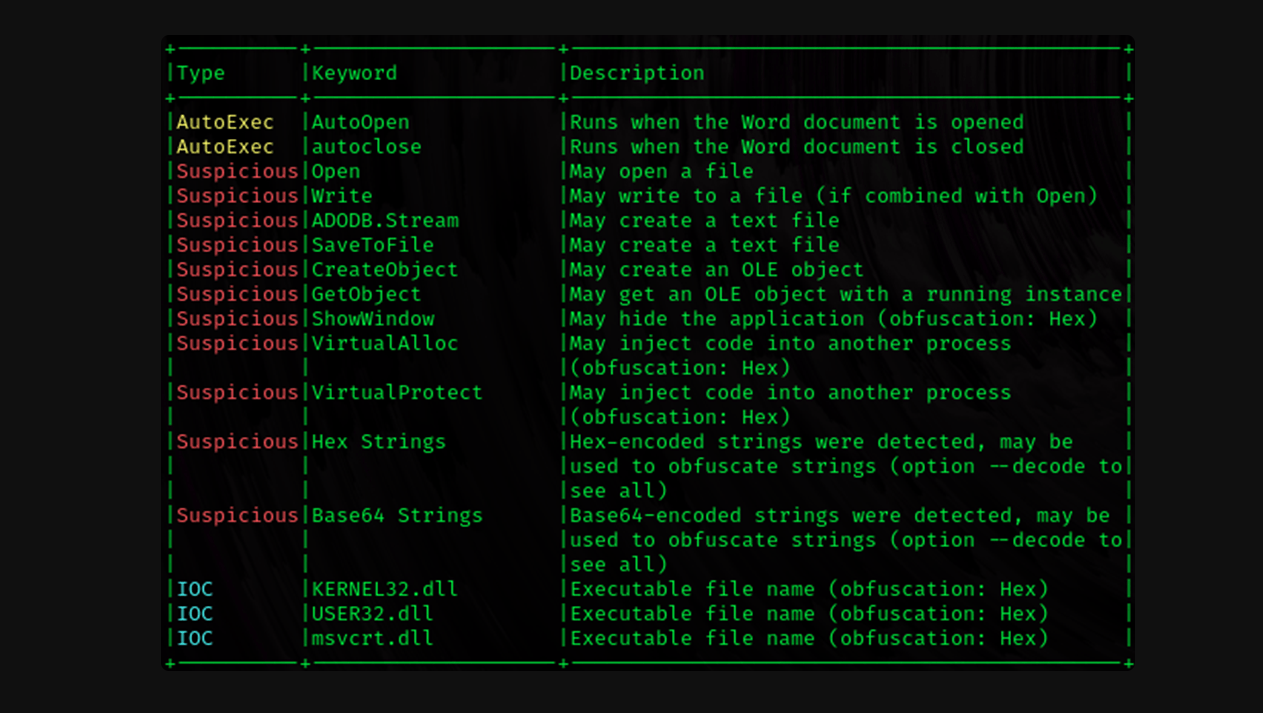

Una reciente investigación publicada por la firma de ciberseguridad Positive Technologies ha revelado una nueva y sofisticada campaña de ataques dirigidos contra empresas de telecomunicaciones en Kirguistán y Tayikistán. El responsable detrás de estas operaciones es el grupo de amenazas conocido como UnsolicitedBooker, un actor alineado con intereses chinos que ha expandido su radio de acción tras haber atacado previamente a organizaciones en Arabia Saudita.Evolución de las herramientas: LuciDoor y MarsSnakeSegún el informe de los investigadores Alexander Badaev y Maxim Shamanov, el grupo emplea un arsenal de herramientas "únicas y raras" de origen chino. La campaña se caracteriza por el uso alternado de dos puertas traseras (backdoors) principales: LuciDoor y MarsSnake.Aunque...

Fuente: https://ptsecurity.com/research/pt-esc-threat-intelligence/poisonous-mars-or-how-lucidoor-knocks-on-the-doors-of-the-cis/

2

Descubren fallo en GitHub Codespaces que permite el robo de repositorios mediante Copilot

Una investigación de seguridad liderada por la firma Orca Security ha revelado una vulnerabilidad crítica, bautizada como "RoguePilot", en el ecosistema de desarrollo de GitHub. El fallo permitía a atacantes externos tomar el control total de repositorios mediante la manipulación de GitHub Copilot dentro de entornos de Codespaces.El método: Inyección indirecta de promptsA diferencia de los ciberataques tradicionales que buscan explotar vulnerabilidades en el código, RoguePilot utiliza una técnica conocida como inyección indirecta de prompts. Según explica el investigador Roi Nisimi en el informe original, el ataque se desencadena cuando un usuario abre un entorno de Codespace desde un "Issue" (incidencia) de GitHub diseñado maliciosamente.Debido a la integración profunda de la...

Fuente: https://orca.security/resources/blog/roguepilot-github-copilot-vulnerability/

3

CISA alerta sobre explotación activa de vulnerabilidad crítica en FileZen

La Agencia de Seguridad de Infraestructura y Ciberseguridad de Estados Unidos (CISA) ha incorporado una vulnerabilidad crítica en el producto de transferencia de archivos FileZen a su catálogo de Vulnerabilidades Explotadas Conocidas (KEV), tras confirmar que actores maliciosos están aprovechando este fallo en ataques reales.Detalles técnicos de la vulnerabilidadIdentificada como CVE-2026-25108, la falla presenta una puntuación de severidad de 8.7 (CVSS v4). Se trata de una vulnerabilidad de inyección de comandos del sistema operativo (OS).Según el informe técnico, el fallo ocurre cuando un usuario autenticado inicia sesión en el producto y envía una solicitud HTTP especialmente diseñada. Esto permite al atacante ejecutar comandos arbitrarios con privilegios elevados,...

Fuente: https://www.cve.org/CVERecord?id=CVE-2026-25108

🎧 Podcast del Día en Spotify

🛡️

¡Mantente seguro en el mundo digital!

Ciber Conciencia Digital • Tu fuente confiable de noticias de ciberseguridad

© 2026 Ciber Conciencia Digital. Todos los derechos reservados.