- Ciber Conciencia Digital

- Posts

- Resumen diario 17 dic: Google cierra monitoreo Dark Web, React2Shell en explotación activa y AWS 🔥

Resumen diario 17 dic: Google cierra monitoreo Dark Web, React2Shell en explotación activa y AWS 🔥

Google, Amazon y el ecosistema React, donde se analizan las vulnerabilidades críticas y campañas activas que están impactando IA

Ciber Conciencia Digital

Tu resumen diario de ciberseguridad

📰 Noticias Destacadas

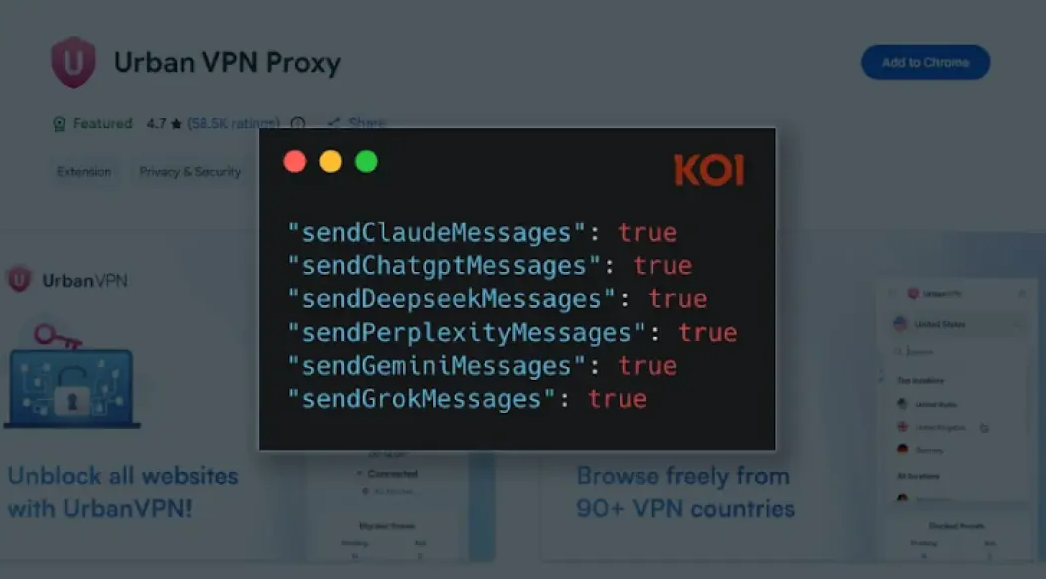

Extensión “Featured” de Chrome espiaba conversaciones con ChatGPT, Claude y Gemini

Una de las extensiones VPN más populares del ecosistema Chrome, Urban VPN Proxy, fue identificada interceptando y exfiltrando conversaciones completas de inteligencia artificial de millones de usuarios, incluyendo prompts, respuestas y metadatos de sesión en plataformas como ChatGPT, Claude y Gemini.

El caso vuelve a encender las alertas sobre el riesgo estructural de las extensiones de navegador, incluso aquellas avaladas oficialmente por Google.

Cómo operaba el espionaje

Urban VPN Proxy, con más de 8 millones de descargas en Chrome Web Store y Microsoft Edge, y etiquetada como “Featured”, incorporó en julio de 2025 (versión 5.5.0) código JavaScript diseñado para intervenir sesiones activas de herramientas de IA.

El mecanism...

Google cerrará su herramienta de monitoreo del Dark Web en febrero de 2026

Google anunció el cierre definitivo de su herramienta de monitoreo del Dark Web, integrada en el servicio Google One, una decisión que impactará a millones de usuarios que utilizaban el sistema para recibir alertas tempranas sobre filtraciones de datos personales y credenciales comprometidas.

El servicio dejará de operar el 6 de febrero de 2026, marcando un cambio relevante en la estrategia de Google en materia de protección de identidad digital.

Qué servicio se elimina y a quién afecta

La herramienta, conocida como “Dark Web Report”, estaba disponible exclusivamente para suscriptores de Google One con planes de almacenamiento superiores a 200 GB. Su principal valor residía en el monitoreo continuo de bases de datos filtradas en foros y me...

React2Shell: vulnerabilidad crítica en React es explotada para instalar backdoors en servidores Linux

Una vulnerabilidad crítica identificada como React2Shell (CVE-2025-55182) está siendo explotada activamente en internet para comprometer servidores Linux que ejecutan aplicaciones basadas en React Server Components (RSC). El fallo permite ejecución remota de código sin autenticación, lo que ha derivado en campañas de instalación de backdoors persistentes y robo masivo de credenciales.

El incidente representa uno de los riesgos más serios observados recientemente en el ecosistema moderno de aplicaciones web.

Qué es React2Shell y por qué es tan peligrosa

React2Shell es una vulnerabilidad de severidad máxima (CVSS 10.0) que afecta al protocolo Flight, utilizado por React Server Components para la comunicación cliente-servidor.

El problema se origina en una

Amazon atribuye al GRU ruso una campaña prolongada contra infraestructura energética y servicios en la nube

Amazon reveló la existencia de una campaña cibernética de largo plazo dirigida contra infraestructura energética occidental y entornos cloud, atribuida con alta confianza al servicio de inteligencia militar ruso (GRU). La operación se ha mantenido activa durante varios años y combina espionaje persistente con el abuso sistemático de dispositivos de borde y servicios hospedados en la nube.

El hallazgo refuerza las advertencias sobre el papel de la infraestructura digital como campo de batalla estratégico en el actual contexto geopolítico.

Operación vinculada a Sandworm (APT44)

De acuerdo con el equipo de Amazon Threat Intelligence y AWS, la campaña se atribuye al grupo APT44, también conocido como Sandworm, FROZENBARENTS...

Amazon detecta campaña masiva de cryptomining en AWS usando credenciales IAM comprometidas

Amazon reveló la detección de una campaña a gran escala de minería de criptomonedas que abusa de credenciales IAM comprometidas para desplegar mineros de forma automatizada en Amazon ECS y EC2, empleando técnicas avanzadas de persistencia y evasión diseñadas para maximizar el consumo de recursos cloud y dificultar la respuesta de seguridad.

El hallazgo subraya el atractivo continuo de las plataformas cloud como objetivo para criptominería ilícita impulsada por robo de identidades digitales.

Cómo inicia el ataque

De acuerdo con Amazon GuardDuty, la actividad fue identificada el 2 de noviembre de 2025 y comienza cuando los atacantes obtienen credenciales IAM con privilegios administrativos. Con ese acceso, ejecutan un proceso...

🎧 Podcast del Día en Spotify

¡Mantente seguro en el mundo digital!

Ciber Conciencia Digital • Tu fuente confiable de noticias de ciberseguridad

© 2025 Ciber Conciencia Digital. Todos los derechos reservados.