- Ciber Conciencia Digital

- Posts

- Resumen 8 Ene: n8n muy vulnerable, Black Cat y Veeam

Resumen 8 Ene: n8n muy vulnerable, Black Cat y Veeam

n8n es muy vulnerable! No te pierdas esta información urgente!

Ciber Conciencia Digital

Tu resumen diario de ciberseguridad

📰 Noticias Destacadas

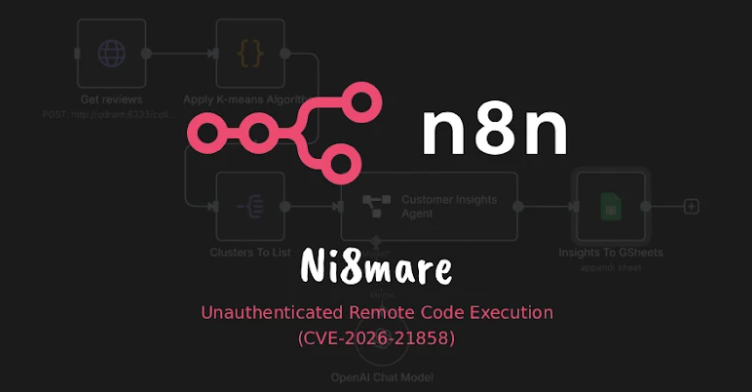

Vulnerabilidad Crítica en n8n permite compromiso total sin autenticación (CVSS 10.0)

Investigadores de ciberseguridad revelaron una vulnerabilidad de severidad crítica en n8n, la plataforma de automatización de flujos de trabajo de código abierto ampliamente utilizada en entornos empresariales y de desarrollo.

La falla permite a atacantes no autenticados obtener control total sobre instancias vulnerables, tanto autoalojadas como en la nube.

La vulnerabilidad fue identificada como CVE-2026-21858 y apodada “Ni8mare” por Cyera Research Labs.

Detalles técnicos de la vulnerabilidad

La falla explota un manejo incorrecto del encabezado Content-Type en webhooks de formularios de n8n. A través de este vector, un atacante remoto puede encadenar múltiples impactos críticos:

- ...

Black Cat orquesta campaña de malware mediante SEO Poisoning y compromete 278.000 sistemas

El grupo cibercriminal Black Cat está detrás de una campaña masiva de envenenamiento de motores de búsqueda (SEO poisoning) que ha logrado posicionar sitios fraudulentos en los primeros resultados de búsquedas populares de software, infectando cerca de 278.000 sistemas en China.

La operación fue documentada por CNCERT/CC y la empresa de seguridad ThreatBook, quienes advierten sobre una infraestructura diseñada para mantener visibilidad sostenida en búsquedas orgánicas y maximizar infecciones.

Cómo funciona la campaña de SEO poisoning

La campaña se apoya en páginas falsas cuidadosamente optimizadas para consultas de alto volumen relacionadas con software ampliamente utilizado en China.

Entre los señuelos más frecuentes se encuentran búsquedas de navegadores...

Veeam corrige vulnerabilidad crítica RCE en Backup & Replication (CVSS 9.0)

Veeam publicó parches de seguridad para una vulnerabilidad crítica de ejecución remota de código (RCE) en su software Backup & Replication, identificada como CVE-2025-59470 y calificada con un puntaje CVSS 9.0.

La falla permite a operadores de respaldo o cinta ejecutar código arbitrario como el usuario postgres, abusando de parámetros maliciosos de intervalo u orden. El problema fue detectado durante pruebas internas de seguridad y corregido en la versión 13.0.1.1071, que soluciona un total de cuatro vulnerabilidades en la rama 13.

Detalles técnicos de CVE-2025-59470

La vulnerabilidad se explota a través de vectores de red accesibles a roles privilegiados, específicamen...

🎧 Podcast del Día en Spotify

¡Mantente seguro en el mundo digital!

Ciber Conciencia Digital • Tu fuente confiable de noticias de ciberseguridad

© 2026 Ciber Conciencia Digital. Todos los derechos reservados.