- Ciber Conciencia Digital

- Posts

- Resumen 23 Ene: Microsoft alerta AitM-BEC, GNU InetUtils telnetd con acceso root, Osiris ransomware

Resumen 23 Ene: Microsoft alerta AitM-BEC, GNU InetUtils telnetd con acceso root, Osiris ransomware

La falla reportada por Microsoft, permite a atacantes remotos evadir el proceso de autenticación y obtener acceso root en sistemas vulnerables.

Ciber Conciencia Digital

Tu resumen diario de ciberseguridad

📰 Noticias Destacadas

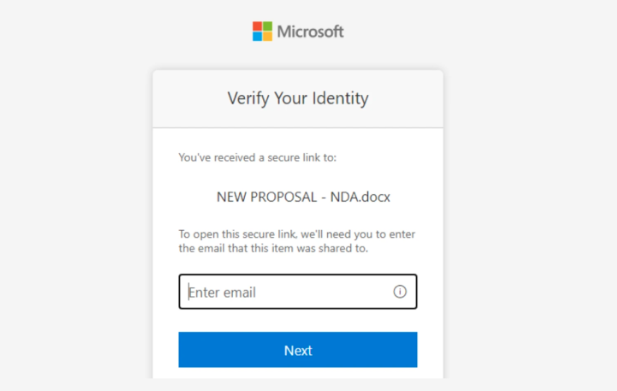

Microsoft alerta sobre campaña AitM y BEC multietapa contra el sector energético

Microsoft advirtió sobre una campaña avanzada de phishing Adversary-in-the-Middle (AitM) combinada con ataques BEC (Business Email Compromise), orientada específicamente a empresas del sector energético. La operación se caracteriza por su enfoque multietapa, el uso de servicios legítimos para evadir controles y una persistencia sigilosa mediante reglas de bandeja de entrada.

La campaña aprovecha plataformas ampliamente utilizadas —como SharePoint— para distribuir cargas maliciosas y escalar el alcance a partir de identidades internas comprometidas, enviando miles de correos de phishing tanto internos como externos.

Mecánica del ataque

El ataque comienza con correos de phishing enviados desd...

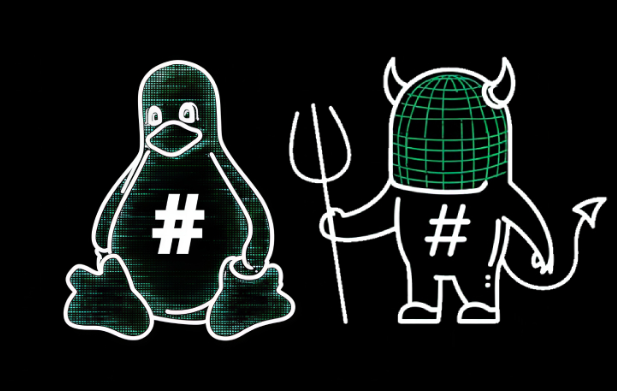

Falla crítica en GNU InetUtils telnetd permite bypass de autenticación y acceso root remoto

Una vulnerabilidad crítica fue revelada en el daemon telnetd de GNU InetUtils que permaneció sin detectar durante casi 11 años. La falla permite a atacantes remotos evadir el proceso de autenticación y obtener acceso root en sistemas vulnerables.

La vulnerabilidad está registrada como CVE-2026-24061 y recibió una puntuación CVSS de 9.8/10, reflejando su severidad crítica. Afecta a todas las versiones de GNU InetUtils desde la 1.9.3 hasta la 2.7 inclusive.

Detalles técnicos de la vulnerabilidad

Según la descripción publicada en la NIST National Vulnerability Database, el proble...

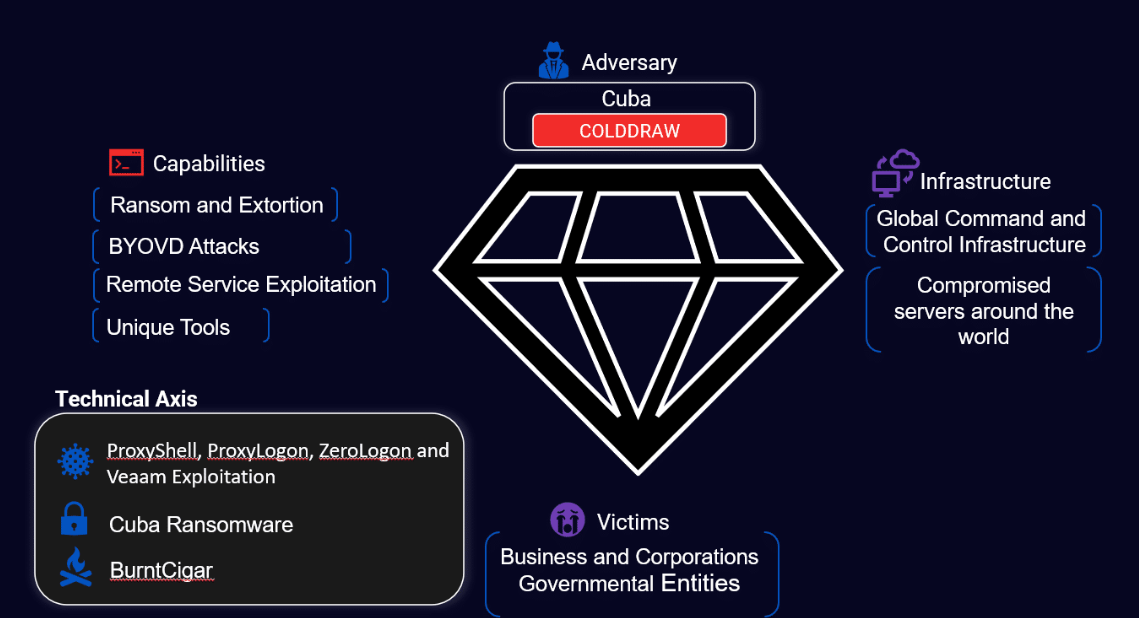

Surge Osiris, un nuevo ransomware que usa el driver POORTRY en ataques BYOVD

Investigadores de ciberseguridad revelaron la aparición de Osiris, una nueva familia de ransomware detectada tras un ataque dirigido contra un operador de franquicias de servicios alimentarios en el Sudeste Asiático en noviembre de 2025. La operación se distingue por el uso de un driver malicioso denominado POORTRY, empleado en una técnica conocida como Bring Your Own Vulnerable Driver (BYOVD) para desactivar soluciones de seguridad.

El análisis fue publicado por el equipo de Symantec y Carbon Black, ambos bajo el paraguas de Broadcom.

Osiris: una cepa nueva, sin relación con Locky

Pese a compartir nombre, Osiris no guarda relación con el ransomware del mismo nombre observado en 2016 como variante de Locky

🎧 Podcast del Día en Spotify

¡Mantente seguro en el mundo digital!

Ciber Conciencia Digital • Tu fuente confiable de noticias de ciberseguridad

© 2026 Ciber Conciencia Digital. Todos los derechos reservados.