- Ciber Conciencia Digital

- Posts

- Hackers usan código abierto y hasta la IA de Google entra en la guerra cibernética

Hackers usan código abierto y hasta la IA de Google entra en la guerra cibernética

En este episodio analizamos tres casos que están marcando el rumbo de la ciberseguridad

Ciber Conciencia Digital

Tu resumen diario de ciberseguridad

📰 Noticias Destacadas

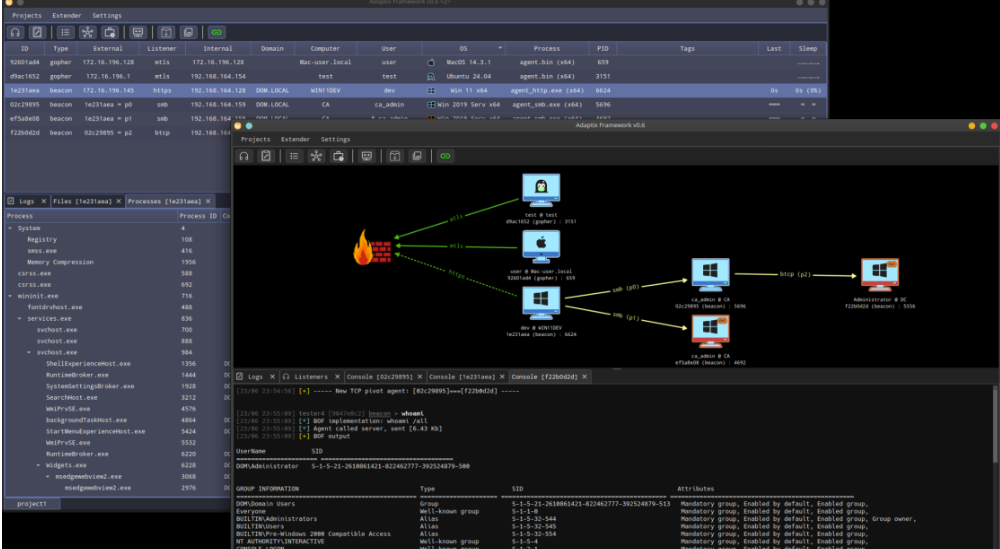

AdaptixC2: la herramienta de los pentesters que ahora usan los ciberdelincuentes rusos

El lado oscuro del código abierto: cuando las herramientas del bien se usan para el mal

Imagina que una herramienta creada para probar la seguridad de tus sistemas termina siendo usada para destruirlos.

Eso es exactamente lo que está pasando con AdaptixC2, un framework de comando y control (C2) de código abierto que nació con fines legítimos —ayudar a los equipos de Red Team y a los especialistas en pruebas de penetración—, pero que hoy está siendo aprovechado por grupos de ransomware vinculados a Rusia, como Fog y Akira.

Originalmente, AdaptixC2 ofrecía funciones muy útiles para entornos de prueba:

comunicaciones cifradas,

ejecución remota de comandos,

administración de credenciales,

📱 La IA de Google ahora detiene 10 mil millones de fraudes al mes (y así te protege sin que lo notes)

Cuando la seguridad ya no depende de ti

Cada día, millones de usuarios en todo el mundo reciben llamadas y mensajes falsos que intentan robarles dinero o información.

La mayoría nunca sabrá que, antes de que sonara su teléfono, una inteligencia artificial ya había detenido el ataque.

Google reveló que sus defensas de IA integradas en Android bloquean más de 10 mil millones de mensajes y llamadas fraudulentas cada mes.

Sí, 10 mil millones. Una cifra que redefine lo que significa “prevención” en el ecosistema móvil.

De filtrar spam a anticipar el engaño

Durante años, la seguridad móvil se enfocó en reaccionar: detectar y eliminar amenazas después del daño.

Pero Android está cambiando las reglas del juego.

El nuevo sistema de defensa de Google no sol...

🧨 PhantomRaven: el malware que se esconde en tus dependencias de npm y roba tus tokens sin dejar rastro

Cuando el malware entra por la puerta del desarrollador

Imagínate instalar una librería de npm para avanzar en tu proyecto y, sin darte cuenta, abrirle la puerta a un malware que roba tus credenciales de GitHub y los secretos de tu pipeline de CI/CD.

Eso es exactamente lo que está ocurriendo con PhantomRaven, una campaña activa desde agosto de 2025 que ha infiltrado 126 paquetes maliciosos y acumulado más de 86,000 descargas en el ecosistema de npm.

Este ataque no está dirigido a usuarios comunes: va directo contra los desarrolladores.

Su objetivo es claro: robar tokens de autenticación, credenciales de repositorios y secretos de automatización, comprometiendo toda la cadena de suministro de software.

Un ataque inteligente d...

¡Mantente seguro en el mundo digital!

Ciber Conciencia Digital • Tu fuente confiable de noticias de ciberseguridad

© 2025 Ciber Conciencia Digital. Todos los derechos reservados.