- Ciber Conciencia Digital

- Posts

- Google alerta falla en Qualcomm para Android, Starkiller burla MFA y falsa asistencia técnica instala Havoc.

Google alerta falla en Qualcomm para Android, Starkiller burla MFA y falsa asistencia técnica instala Havoc.

Cuidado con los MF2 que simulan ser reales - Starkiller roba credenciales

🔒

Ciber Conciencia Digital

Tu resumen diario de ciberseguridad

📅 04 de marzo de 2026

📰 Noticias Destacadas

1

Google Confirma Falla de Seguridad en Componente de Qualcomm Usado en Android

Google ha confirmado que una falla de seguridad de alta gravedad, identificada como CVE-2026-21385, en un componente de código abierto de Qualcomm utilizado en dispositivos Android, ha sido explotada en la vida real. Esta vulnerabilidad podría permitir a atacantes comprometer la seguridad de tu teléfono o tablet Android. ¿Qué es CVE-2026-21385 y por qué es peligrosa? CVE-2026-21385 es una vulnerabilidad de "buffer over-read" (lectura excesiva del búfer) en el componente de gráficos de Qualcomm. En términos sencillos, ocurre cuando un programa intenta leer más datos de los que están disponibles en un área de memoria designada (el búfer), lo que puede provocar una corrupción de la memoria. Qualcomm describe esta vulnerabilidad como un desbordamiento de enteros, que sucede...

Fuente: https://docs.qualcomm.com/securitybulletin/march-2026-bulletin.html

2

Starkiller: Nueva herramienta de phishing burla la autenticación multifactor

Investigadores de ciberseguridad han descubierto una nueva herramienta de phishing llamada Starkiller que puede saltarse la autenticación multifactor (MFA). Esta herramienta, promocionada por un grupo llamado Jinkusu, facilita a los ciberdelincuentes la creación de páginas de inicio de sesión falsas que imitan a sitios web legítimos. ¿Cómo funciona Starkiller? Starkiller utiliza una técnica llamada "AitM reverse proxy". En pocas palabras, actúa como intermediario entre la víctima y el sitio web real. Cuando alguien introduce sus datos en la página falsa, Starkiller captura esa información (incluyendo contraseñas y códigos MFA) y la reenvía al sitio legítimo. A su vez, muestra el contenido real del sitio a la víctima, haciendo que todo parezca normal. Esto se logra...

3

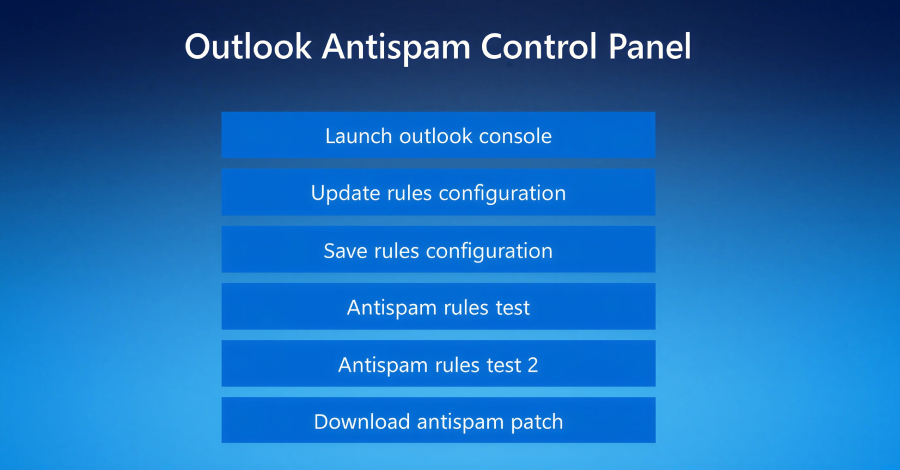

Falsa asistencia técnica por correo instala Havoc C2 para robar datos o pedir rescate

Cazadores de amenazas han descubierto una nueva campaña donde ciberdelincuentes se hacen pasar por soporte técnico para instalar Havoc, un framework de comando y control (C2) – básicamente, un panel de control remoto del atacante–, con el objetivo de robar datos o lanzar ataques de ransomware (secuestro de datos). ¿Cómo funciona el ataque? La empresa Huntress identificó estos ataques el mes pasado en cinco organizaciones. Los atacantes usan correos electrónicos no solicitados (spam) como cebo. Luego, llaman haciéndose pasar por soporte técnico y activan una serie de pasos para instalar malware (software malicioso) en el sistema de la víctima: Envían miles de correos basura para saturar la bandeja de entrada de la víctima. La contactan telefónicamente, simulando...

Fuente: https://www.huntress.com/blog/fake-tech-support-havoc-command-control

🎧 Podcast del Día en Spotify

🛡️

¡Mantente seguro en el mundo digital!

Ciber Conciencia Digital • Tu fuente confiable de noticias de ciberseguridad

© 2026 Ciber Conciencia Digital. Todos los derechos reservados.